Oktaのクライアント認証構築手順②

はじめに

Oktaを利用したクライアント認証を検証する機会があったので、構築手順について説明する。

今回は、2回目で1回目のクライアント認証で取得したトークンをリソースサーバで検証する手順について説明する。

構築手順

下記の手順で検証する。

- トークンの検証方法。

- JWTEを取得してローカルで検証する。

- Oktaの検証用APIにアクセスして検証する。

手順詳細

1.トークンの検証方法

Oktaには、トークンの検証方法として3つ用意されている。

今回は1と2のほうほうについて説明する。

- JWKを取得してローカルでトークンを検証する。

- Oktaのトークン検証用のAPIにアクセスして検証する。

- SDKを利用してトークンを検証する。

参考ドキュメント

Okta公式ヘルプ:OpenID Connect & OAuth 2.0 APIリファレンス

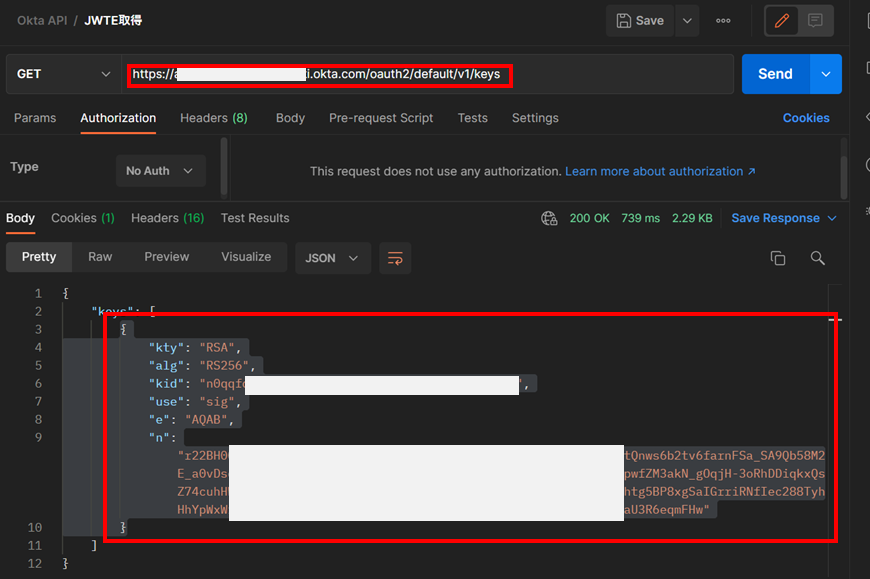

2.JWEを取得してローカルでトークンを検証する。

OktaのアクセストークンはJWTになっており、署名や有効期間などのJWTの検証と同じである。

Oktaの認証サーバから、アクセストークンの署名を検証するための”JSON Web Keys (JWK) ”を取得する。

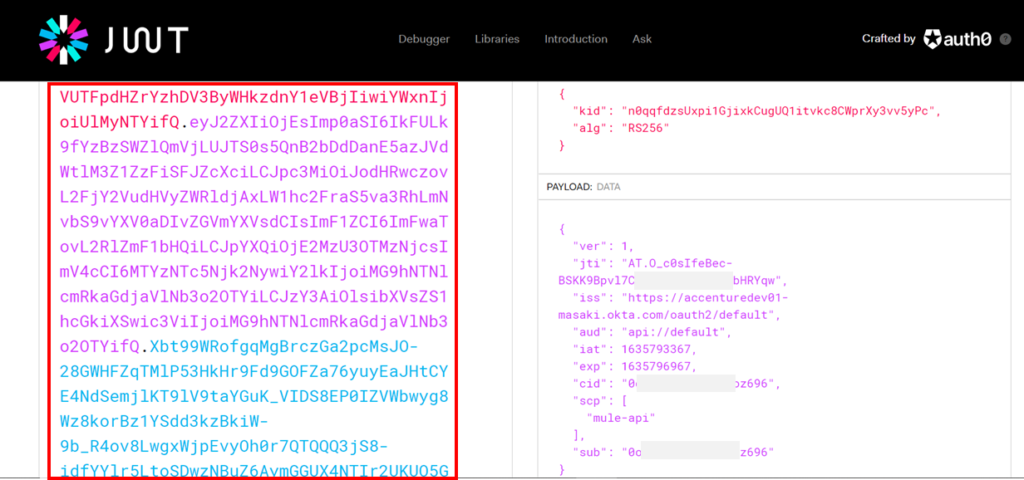

簡単に流れを確認するために、今回はJWT.ioのデバッカーを利用する。

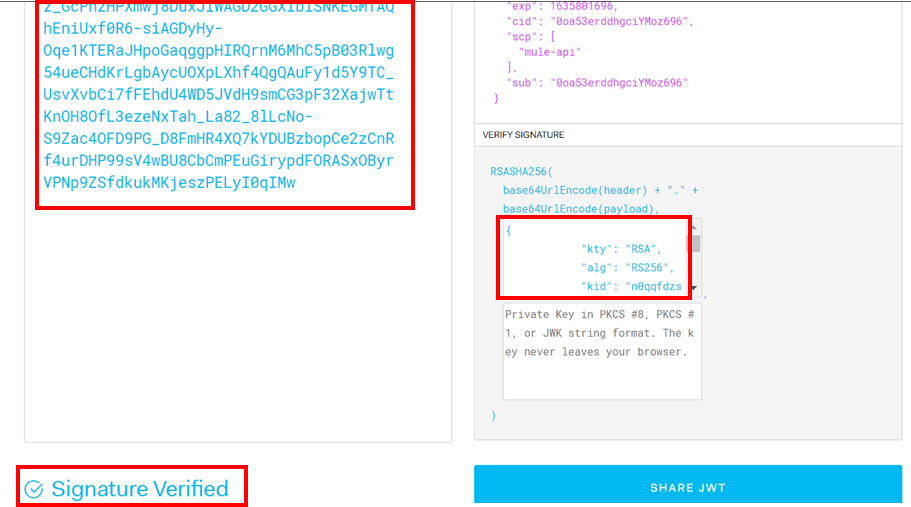

左上のテキストボックスにアクセストークンを入力し、右側にJWKを入力する。

結果、左下に[Signature Verified]が表示されることを確認する。

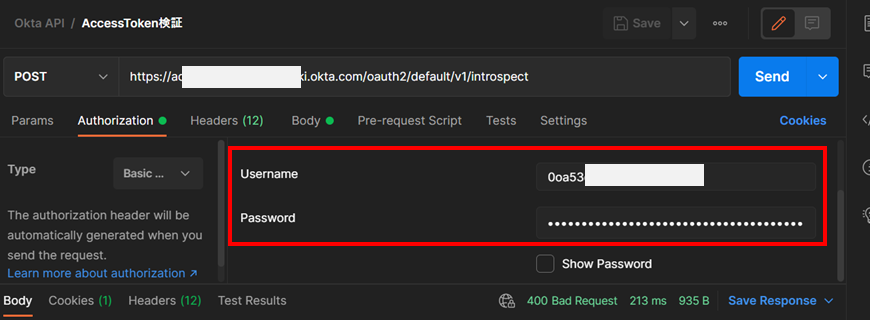

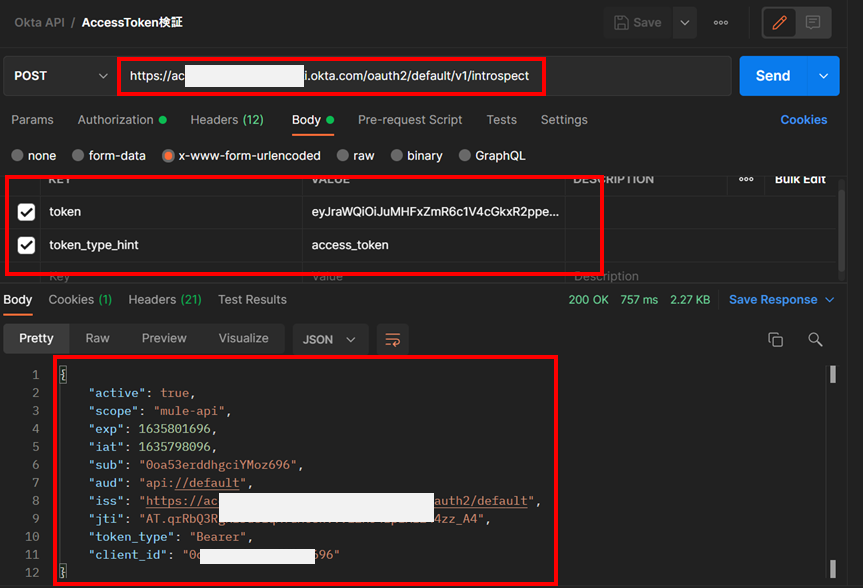

3.Oktaのトークン検証用APIにアクセスして検証する。

さいごに

いかがだったでしょうか?

アクセストークンの検証方法について2つ紹介しました。

OAuthの流れを理解すると、ソリューションの適応方法も明確になりますね。では